Technologie NBA – Network Behavior Analysis není na trhu žádnou horkou novinkou, přesto však rozhodně nelze tvrdit, že by povědomí o ní bylo dostatečně rozšířené. Jde přitom nepochybně o jednu z velmi efektivních cest vedoucích k odhalování provozních a bezpečnostních problémů v počítačových sítích. A i když tomu tak dlouho bylo, nyní již nejde o řešení vhodné jen pro velké organizace.

Systémy založené na technologiích NBA pracují na principu detekce anomálií a nežádoucího chování v datových sítích, která je založena na permanentním vyhodnocování statistik o provozu na síti. Integrovaná inteligence těchto systémů je schopna na základě provedených analýz odhalit například problémy typu průniku škodlivého kódu do sítě, útoku DDoS nebo zneužívání infrastruktury interními zaměstnanci organizace.

Hlavní výhodou proti běžným IDS systémům či SNMP monitoringu je orientace na celek – na komplex chování zařízení na síti – a to umožňuje administrátorům získat ucelený pohled na spravovanou IT infrastrukturu a reagovat i na dosud neznámé či specifické hrozby.

Mezi výrobce, kteří se na využití technologií NBA specializují, patří třeba Arbor Networks s platformou Peakflow nebo Lancope se systémem StealthWatch. Produkty využívající technologií NBA však nabízí i řada dalších hráčů, například IBM, která mimochodem nedávno dokončila akvizici Q1 Labs, firmy vyvíjející některé prvky NBA, nebo třeba Riverbed, které k příslušným technologiím pomohla akvizice firmy Mazu Networks.

Až do nedávné doby nasazovaly produkty založené na NBA zejména velké společnosti, a to především z důvodu relativní složitosti implementace a následné obsluhy i celkové finanční náročnosti těchto řešení. To se rozhodla změnit mladá česká firma AdvaICT, která vyvinula odlehčené řešení s NBA, které je dostupné i pro střední a malé firmy.

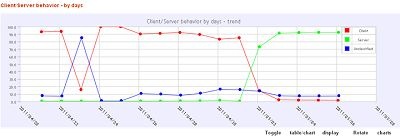

Ukázka podezřelé změny chování zařízení v síti, kterou způsobil nadměrný provoz z více než 350 tisíc unikátních IP adres.

Inovativnost nového řešení spočívá podle představitelů AdvaICT zejména v rychlosti a jednoduchosti jeho nasazení do sítě, které lze zvládnout za 30 až 60 minut – a výstupy pak má firma k dispozici ihned. Díky rychlosti nasazení tohoto řešení je v současné době možné využívat NBA také formou jednorázové služby auditu provozu v síti.

„Služba Network Traffic Audit umožňuje odhalit anomálie a bezpečnostní rizika, navrhuje optimální rozložení síťových kapacit, určuje kritická místa sítě, detekuje vnitřní i vnější útoky a určuje, které služby a kteří uživatelé síť nejvíce vytěžují. Je možné ji jednoduše nasadit v různých prostředích bez ohrožení standardního chodu síťové infrastruktury,“ vysvětluje Pavel Minařík, ředitel vývoje společnosti AdvaICT. Řešení FlowMon ADS přitom obsahuje také takzvaný učící režim, který umožňuje naučit jej, jaká komunikace je považována za standardní, byť by v základním nastavení byla pokládána za anomálii.

Audit je postaven na analýze provozu, který se v síti skutečně vyskytuje. Z tohoto pohledu hodnotí stav sítě a způsob práce s ní bez ohledu na používané nástroje, směrnice či bezpečnostní politiky firmy. Popisuje tak nejen stav sítě a jejích bezpečnostních prvků, ale nepřímo také pracovní morálku zaměstnanců nebo dodržování SLA ze strany poskytovatele připojení k internetu a dalších služeb. U nalezených incidentů či problémů poskytuje detailní podklady pro jejich rychlé a efektivní řešení.

O jaké problémy se typicky jedná? „Jde například o slovníkové útoky proti serverům, skenování sítě, vzdálený management, šíření malware, nebo odesílání spamu,“ vyjmenovává Minařík. „Takto detekované incidenty lze vyřešit dříve, než ovlivní chod celé organizace a eskalují na úroveň nejvyššího managementu.“ Dalším krokem na základě odhalených útoků je nastavení prostředí tak, aby se již nemohly opakovat.

Produkt od AdvaICT už využívají například Masarykova univerzita, Český statistický úřad, Agrofert Holding nebo Veletrhy Brno. „Řešení FlowMon ADS jsme nasadili s cílem zvýšit bezpečnost a kontrolu nad naší infrastrukturou. Díky monitorování provozu datové sítě máme pod dohledem vytížení a způsob využití našeho datového centra i a připojených společností k síti internet. V případě problémů jsme schopni efektivně diagnostikovat jejich příčinu. Navíc FlowMon ADS permanentně vyhodnocuje veškerý provoz a upozorňuje nás na potenciální bezpečnostní incidenty.,“ komentuje využití produktu ICT ředitel Agrofert Holding, Martin Poláček.

Audit lze zrealizovat i bez vzdáleného přístupu k používanému zařízení a všechna data získaná v průběhu monitoringu sítě jsou podle dodavatele při ukončení auditu nenávratně smazána. Služba tak splňuje nároky na bezpečnost dat zákazníků.

Díky nízkým nákladům je přitom možné audit objednat rychle a bez typicky komplikovaného schvalování na několika úrovních. „První výstupy, které budou použity pro vypracování auditní zprávy, jsou generovány nejvýše do hodiny od vstupu do serverovny a je možné je okamžitě konzultovat,“ upřesňuje Pavel Minařík. „Auditní zpráva je hotová s ohledem na trvání auditu během čtrnácti dnů nebo jednoho měsíce.“

NBA: Příklady z praxe

Poměrně častým problémem bývá v organizacích zahlcení lokální sítě nebo zpoždění aplikací způsobené zahlcováním spojení mezi pobočkami. Jeden z řady konkrétních případů vedl k situaci, kdy se firmě problém svépomocí nepodařilo vyřešit, nepomohla ani výměna podezřelých aktivních prvků či zavedení restriktivních opatření. Po nasazení specializovaného monitorovacího zařízení se ukázalo, že na vině je aplikace vzdáleného dohledu stanic na pobočkách, která po třech letech bezproblémového provozu vypověděla službu a začala mezi pobočkami přenášet zcela neočekávané objemy dat. Audit provozu datové sítě tak dokázal rychle a přesně lokalizovat problém, který firma standardními prostředky nebyla schopna odhalit.

Další příklad se týká bezpečnosti. Firmy, které mají infrastrukturu navrženou dle doporučených pravidel a postupů, včetně ochrany perimetru a důsledné antivirové kontroly, si jsou někdy až příliš jisty svou bezpečností. Typickým výstupem auditu v tomto případě bývá identifikace infikovaných zařízení, která se snaží rozesílat spam nebo porušování bezpečnostní politiky zaměstnanci používáním služeb jako ICQ nebo rapidshare. Dalším příkladem odhaleného incidentu je masivní používání služeb pro sdílení multimediálních dat (BitTorrent) a internetových úschoven ve firmě, jejímž největším bohatstvím je průběžně vytvářené duševní vlastnictví.

Obecně se doporučuje nasadit jakékoli systémy s NBA poté, co jsou na místě další standardní prvky ochrany na perimetru sítě – firewally a IPS (Intrusion Prevention System). A stejně jako u jiných řešení i zde platí, že pokud IT oddělení firmy nemá s výběrem a nasazením NBA dostatek zkušeností, je vhodné je řešit s využitím externích odborníků, kteří jsou schopni zhodnotit existující síťovou infrastrukturu, doporučit a poté i nasadit řešení, které v ní bude schopné efektivně pracovat.

Protože NBA systémy obecně vyžadují pečlivé nastavení, doporučuje se rovněž nasazované řešení nejprve v organizaci – přímo v provozním prostředí – pečlivě otestovat, než se přistoupí k plné implementaci. Jako vhodnou alternativu bohužel nelze doporučit testování v laboratorních podmínkách, protože touto cestou nelze získat potřebné poznatky z chování ve vlastní infrastruktuře.

Právě vzhledem k náročnosti, kterou obvykle nasazení „velkého“ NBA řešení představuje, může být dobrou volbou využití odlehčeného řešení, které může přinést potřebné informace bez toho, aby byla jeho implementace přehnaně časově, finančně a organizačně náročná.

Málokteré téma je tak rozporuplné jako bezpečnost IT: Na jednu stranu se o ní stále mluví a všichni si uvědomujeme, kde...